Poufne dane z komputerów można ściągnąć, stając z laptopem w pobliżu domu czy biura

Kopiowanie twardego dysku komputera bez włamywania się do sieci czy surfowanie po Internecie za pomocą cudzego łącza komputerowego stało się dziecinnie łatwe wraz z pojawieniem się technologii bezprzewodowych. Wystarczy stanąć w pobliżu biura czy domu, by anonimowo ściągnąć najbardziej poufne dane. Przestępczość polegająca na wykradaniu danych z bezprzewodowo działających komputerów jest o tyle groźna, że właściwie nie sposób ustalić, ani kto je przejął, ani kto używał sprzętu na nasz koszt.

WLAN (Wireless Local Area Network) to system, dzięki któremu bezprzewodowo przesyłane są dane między urządzeniami multimedialnymi, znajdującymi się w niewielkiej odległości. Dane są transmitowane przez powszechnie dostępne pasmo o częstotliwości 2,4 GHz. Po pierwszych zachwytach nad WLAN, przyszło ogromne rozczarowanie, bo system stał się wymarzonym celem komputerowych piratów.

Raj dla hakerów

Na zlecenie magazynu "LANline" eksperci od komputerowych zabezpieczeń sprawdzali, jak można przejąć cudze dane. Już po pięciu minutach jazdy samochodem po Monachium odpowiednio zaprogramowany laptop wykrył pierwsze sieci, do których można było się włamać. Ekspert, który działał w Wiedniu, po godzinie stwierdził, że aż 85 proc. sieci WLAN nie było zabezpieczonych. Niektóre z tych sieci były użytkowane przez banki, towarzystwa ubezpieczeniowe, urzędy, kancelarie adwokackie. Również w Bonn oraz Kolonii z bezprzewodowych laptopów można było przechwycić dane.

- Z technologią WLAN nie można się obchodzić beztrosko. W dużych miastach, gdzie mamy prawdziwą dżunglę fal radiowych, nie działają tradycyjne systemy zabezpieczające albo można je łatwo obejść - mówi Peter Meuser, ekspert w dziedzinie zabezpieczeń komputerowych.

Kosztowna zabawa

Na Zachodzie włamywanie się do działających bezprzewodowo komputerów stało się wręcz modne. Większość hakerów robi to dla zabawy - najczęściej zmieniają dane. Zdarzają się jednak kradzieże na zlecenie konkurencji.

W Szwajcarii dwóch nastolatków obrało za cel właściciela sklepu z zabawkami. Gdy akurat przygotowywał miesięczny bilans, w zaparkowanym przed sklepem aucie hakerzy skopiowali twardy dysk jego laptopa.

Dziennikarze niemieckiego magazynu internetowego "Tomorrow" także zabawili się w wirtualnych piratów. Do samochodu zapakowali laptopa z kartą WLAN oraz programem NetStumbler, który co dwie sekundy przeszukuje eter. Po kilku minutach znaleźli ofiarę i na jej koszt surfowali po Internecie.

Ofiarami hakerów są nie tylko użytkownicy domowych czy biurowych sieci, ale także duże firmy. Z komputerowej sieci południowoafrykańskiego Telkomu wykradziono (w październiku 2000 r.) bazę danych klientów. Po trwającej kilka tygodni akcji policyjnej, podczas której na hakerów zastawiano kolejne pułapki, aresztowano piętnastolatka i dziewiętnastolatka. Kiedy sprawdzono zawartość ich laptopa, okazało się, że przejęli tyle informacji, iż mogli sparaliżować działania firmy.

Piotr Kluczwajd, z firmy Clico, zajmującej się systemami bezpieczeństwa sieci komputerowych, zauważa, że klienci zaczynają myśleć o zabezpieczeniach dopiero po wykryciu włamania. Ofiarą hakerów, wynajętych przez konkurencję, padła niedawno jedna z trójmiejskich agencji reklamowych, która zainstalowała bezprzewodową sieć komputerową.

Znaki na murach

Wraz z pojawieniem się systemu WLAN oraz nowego rodzaju szpiegostwa komputerowego wymyślono charakterystyczne znaki, które hakerzy zostawiają w pobliżu domów i biur, do których się włamują. Znaczki stworzył londyński designer Matt Jones. Wskazują one innym hakerom drogę do bezprzewodowych sieci.

W latach 30. podobnych znaków używali traperzy w Stanach Zjednoczonych (m.in. wskazywały, gdzie można było dostać pracę, jedzenie czy znaleźć miejsce do spania). Dwie odwrócone połówki koła oznaczają na przykład, że sieć nie jest zabezpieczona. Ten sam znak, ale z kółeczkiem po lewej stronie informuje, że właściciel używa kodu zabezpieczającego. Znak z kluczem to wskazówka, że laptop bądź sieć są wyposażone w funkcję WEP, czyli system szyfrowania sygnału.

WLAN (Wireless Local Area Network) to system, dzięki któremu bezprzewodowo przesyłane są dane między urządzeniami multimedialnymi, znajdującymi się w niewielkiej odległości. Dane są transmitowane przez powszechnie dostępne pasmo o częstotliwości 2,4 GHz. Po pierwszych zachwytach nad WLAN, przyszło ogromne rozczarowanie, bo system stał się wymarzonym celem komputerowych piratów.

Raj dla hakerów

Na zlecenie magazynu "LANline" eksperci od komputerowych zabezpieczeń sprawdzali, jak można przejąć cudze dane. Już po pięciu minutach jazdy samochodem po Monachium odpowiednio zaprogramowany laptop wykrył pierwsze sieci, do których można było się włamać. Ekspert, który działał w Wiedniu, po godzinie stwierdził, że aż 85 proc. sieci WLAN nie było zabezpieczonych. Niektóre z tych sieci były użytkowane przez banki, towarzystwa ubezpieczeniowe, urzędy, kancelarie adwokackie. Również w Bonn oraz Kolonii z bezprzewodowych laptopów można było przechwycić dane.

- Z technologią WLAN nie można się obchodzić beztrosko. W dużych miastach, gdzie mamy prawdziwą dżunglę fal radiowych, nie działają tradycyjne systemy zabezpieczające albo można je łatwo obejść - mówi Peter Meuser, ekspert w dziedzinie zabezpieczeń komputerowych.

Kosztowna zabawa

Na Zachodzie włamywanie się do działających bezprzewodowo komputerów stało się wręcz modne. Większość hakerów robi to dla zabawy - najczęściej zmieniają dane. Zdarzają się jednak kradzieże na zlecenie konkurencji.

W Szwajcarii dwóch nastolatków obrało za cel właściciela sklepu z zabawkami. Gdy akurat przygotowywał miesięczny bilans, w zaparkowanym przed sklepem aucie hakerzy skopiowali twardy dysk jego laptopa.

Dziennikarze niemieckiego magazynu internetowego "Tomorrow" także zabawili się w wirtualnych piratów. Do samochodu zapakowali laptopa z kartą WLAN oraz programem NetStumbler, który co dwie sekundy przeszukuje eter. Po kilku minutach znaleźli ofiarę i na jej koszt surfowali po Internecie.

Ofiarami hakerów są nie tylko użytkownicy domowych czy biurowych sieci, ale także duże firmy. Z komputerowej sieci południowoafrykańskiego Telkomu wykradziono (w październiku 2000 r.) bazę danych klientów. Po trwającej kilka tygodni akcji policyjnej, podczas której na hakerów zastawiano kolejne pułapki, aresztowano piętnastolatka i dziewiętnastolatka. Kiedy sprawdzono zawartość ich laptopa, okazało się, że przejęli tyle informacji, iż mogli sparaliżować działania firmy.

Piotr Kluczwajd, z firmy Clico, zajmującej się systemami bezpieczeństwa sieci komputerowych, zauważa, że klienci zaczynają myśleć o zabezpieczeniach dopiero po wykryciu włamania. Ofiarą hakerów, wynajętych przez konkurencję, padła niedawno jedna z trójmiejskich agencji reklamowych, która zainstalowała bezprzewodową sieć komputerową.

Znaki na murach

Wraz z pojawieniem się systemu WLAN oraz nowego rodzaju szpiegostwa komputerowego wymyślono charakterystyczne znaki, które hakerzy zostawiają w pobliżu domów i biur, do których się włamują. Znaczki stworzył londyński designer Matt Jones. Wskazują one innym hakerom drogę do bezprzewodowych sieci.

W latach 30. podobnych znaków używali traperzy w Stanach Zjednoczonych (m.in. wskazywały, gdzie można było dostać pracę, jedzenie czy znaleźć miejsce do spania). Dwie odwrócone połówki koła oznaczają na przykład, że sieć nie jest zabezpieczona. Ten sam znak, ale z kółeczkiem po lewej stronie informuje, że właściciel używa kodu zabezpieczającego. Znak z kluczem to wskazówka, że laptop bądź sieć są wyposażone w funkcję WEP, czyli system szyfrowania sygnału.

| Atak z powietrza |

|---|

| Jak się zabezpieczyć przed hakerami? Direct Sequence Spread Spectrum (DSSS) - technologia modulacji odporna na uszkodzenie danych, zakłócenia oraz zagłuszanie Network Identification Code (identyfikator sieciowy) - do sieci można wejść tylko po potwierdzeniu tożsamości za pomocą systemowego identyfikatora Access Control (kontrola dostępu) - użytkownicy przesyłający dane o szczególnym stopniu poufności mogą uaktywnić funkcję Wired Equivalent Privacy (WEP), która szyfruje sygnał oraz weryfikuje dane za pomocą elektronicznego klucza zabezpieczającego Data Encryption (szyfrowanie danych) - użytkownicy, którym szczególnie zależy na bezpieczeństwie, mają do dyspozycji opcję 13-bitowego klucza szyfrującego, opartego na 128-bitowym algorytmie |

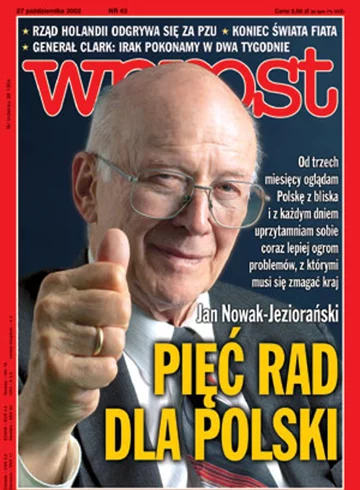

Więcej możesz przeczytać w 43/2002 wydaniu tygodnika Wprost .

Archiwalne wydania tygodnika Wprost dostępne są w specjalnej ofercie WPROST PREMIUM oraz we wszystkich e-kioskach i w aplikacjach mobilnych App Store i Google Play.